El avance tecnológico y la difusión generalizada de internet han facilitado la disponibilidad instantánea de información, creando conexiones entre millones de individuos globalmente. Sin embargo, este progreso conlleva amenazas como los ataques de ingeniería social y los delitos cibernéticos, que son cada vez más comunes.

Y Qué es el Phishing?

El phishing es un tipo de ataque informático que se realiza a través de medios de comunicación electrónicos, como el correo electrónico, mensajes de texto o llamadas telefónicas. En este tipo de ataque, los perpetradores se hacen pasar por entidades legítimas, como bancos, empresas o servicios en línea populares, con el fin de engañar a las personas para que revelen información confidencial, como contraseñas, números de tarjeta de crédito o información personal.

El objetivo final del phishing suele ser el robo de identidad, el fraude financiero o el acceso no autorizado a sistemas informáticos. Los ataques de phishing suelen utilizar técnicas de ingeniería social para manipular a las víctimas y hacer que confíen en los mensajes fraudulentos.

Como reconocer un ataque de Phishing?

Solicitudes de información sensible: Los correos electrónicos o mensajes de phishing suelen solicitar información personal o confidencial, como contraseñas, números de seguridad social, números de tarjetas de crédito, etc.

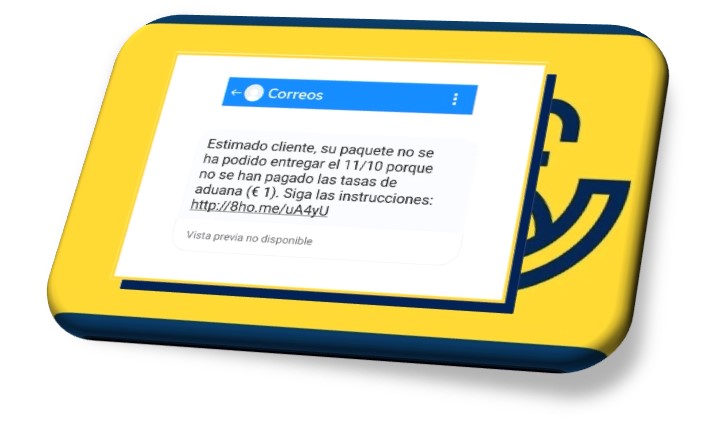

Urgencia o amenazas: Los correos electrónicos de phishing a menudo intentan crear una sensación de urgencia o miedo para que tomes medidas rápidas sin pensar. Por ejemplo, pueden afirmar que tu cuenta ha sido comprometida y que debes cambiar tu contraseña de inmediato.

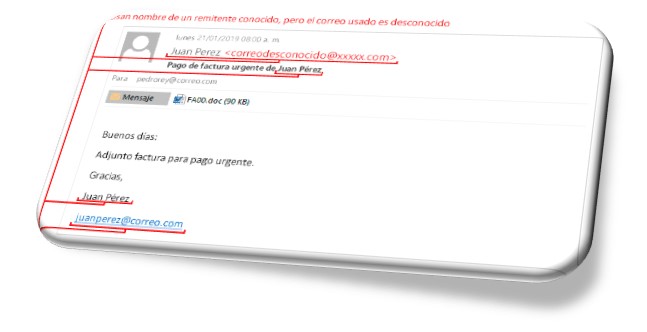

Remitente desconocido: En el buzón de entrada se reciben mensajes de personas o dominios web desconocidos.

Suplantación de identidad: Los ciberdelincuentes podrían hacerse pasar por una empresa o individuo reconocido por la víctima, con el fin de generar confianza y obtener acceso a datos sensibles.

Adjuntos o enlaces sospechosos: Ten cuidado con los archivos adjuntos o los enlaces en correos electrónicos no solicitados. Estos pueden contener malware o dirigirte a sitios web de phishing.

Errores gramaticales o de ortografía: Los correos electrónicos de phishing a menudo contienen errores gramaticales o de ortografía evidentes. Las organizaciones legítimas suelen revisar cuidadosamente sus comunicaciones antes de enviarlas.

Consejos para prevenir un ataque de phishing

- Educa tu sentido de la desconfianza: Sé escéptico ante los correos electrónicos, mensajes de texto o llamadas telefónicas inesperadas que soliciten información personal o financiera. Si algo te parece sospechoso, verifica la autenticidad de la comunicación antes de responder.

- Evita abrir correos electrónicos de remitentes desconocidos. Si recibes mensajes de este tipo, puedes bloquearlos o marcarlos como spam para evitar que lleguen a tu bandeja de entrada

- Antes de hacer clic en cualquier enlace en un correo electrónico, pasa el cursor sobre el mensaje para verificar si hay links que te dirijan a sitios web sospechosos. Si notas algo fuera de lo común, abstente de hacer clic.

- Nunca abras archivos adjuntos de remitentes desconocidos, ya que podrían contener malware diseñado para robar tu información personal y confidencial.

- Presta atención al dominio del remitente del correo electrónico. Aunque los estafadores a menudo intentan hacerse pasar por entidades legítimas, es posible detectar errores ortográficos u otras irregularidades que revelen su falsedad.

- Si tienes dudas sobre la autenticidad de un mensaje, comunícate directamente con la persona o empresa que supuestamente te contactó para verificar la legitimidad del mensaje y denunciar posibles intentos de phishing.

- No cedas ante amenazas o intimidaciones de cibercriminales que intenten obtener información confidencial como tus datos de usuario o contraseñas.

- Mantente alerta y no te dejes engañar. El departamento de Tecnología Informática(IT) nunca te pedirá que compartas tus credenciales de acceso, dirección de correo electrónico o información sensible a través de correos electrónicos, redes sociales o llamadas telefónicas. Si recibes solicitudes de este tipo, desconfía y comunícate con el departamento de IT de tu organización para verificar la autenticidad del mensaje.